Tham khảo bài ARP trước khi đọc bài này

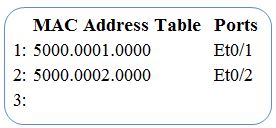

Với sơ đồ trên ta thấy 3 máy tính được gắng vào một switch ở giữa, mỗi máy tĩnh sẽ có 1 địa chỉ MAC và switch học các địa chỉ này (switch sẽ học tất cả các MAC address trong mạng) và lưu trong bảng MAC Address Table.

Xét Host_01 gửi dữ liệu đến Host_02, như bài ARP thì nó sẽ tạo ra Ethernet frame với source MAC của Host_01, và destination là MAC của Host_02. Switch sẽ xây dựng bảng MAC Address Table và nó chỉ lưu/học MAC address từ source MAC address của Host_01 trên công Et0/1.

Host_03 sẽ discard gói tin này (hủy ngay trên host_03 chính vì thế không ảnh hưởng gì đến quá trình học MAC của switch), Host_02 thấy destination MAC chính là MAC của mình nên trả lời cho Host_01, lúc này switch học được source MAC address đến từ port Et0/2 là MAC của host_02

Đến đây sẽ kết thúc quá trình học MAC của host_01 và host_02 vì switch đã biết được địa chỉ 2 MAC này, lần sau nó sẽ switch thay vì đẩy ra Ethernet frames ra các cổng như ban đầu.

Kiểm tra các interface trên switch dùng lệnh

Switch#show interfaces status

Port Name Status Vlan Duplex Speed Type

Et0/0 connected 1 auto auto unknown

Et0/1 connected 1 auto auto unknown

Et0/2 connected 1 auto auto unknown

Et0/3 connected 1 auto auto unknown

Kiểm tra MAC Address Table:

Switch#show mac address-table dynamic

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

1 5000.0001.0000 DYNAMIC Et0/1

1 5000.0002.0000 DYNAMIC Et0/2

1 5000.0003.0000 DYNAMIC Et0/3

Lệnh show mac address-table dynamic cho chúng ta biết được tất cả các địa chỉ MAC mà switch học được tự động

Nếu không có gì thì thay đổi MAC address sẽ bị xóa ra khỏi bảng MAC Address Table trong vòng 300 giây (5 phút).

Chúng ta có thể can thiệp và thay đổi thời gian này được bằng lệnh

xxx là thời gian chúng ta muốn switch tự xóa bảng MAC

Tuy nhiên chúng ta có thể thực hiện xóa bảng MAC bằng lệnh mà không cần phải đợi hết thời gian aging-time

Xóa xong, thực hiện show mac address-table dynamic để show lại thì không có địa chỉ nào cả

Chúng ta có thể can thiệp và thay đổi thời gian này được bằng lệnh

mac address-table aging-time xxx

xxx là thời gian chúng ta muốn switch tự xóa bảng MAC

Tuy nhiên chúng ta có thể thực hiện xóa bảng MAC bằng lệnh mà không cần phải đợi hết thời gian aging-time

Switch#clear mac address-table dynamic

Switch#

Xóa xong, thực hiện show mac address-table dynamic để show lại thì không có địa chỉ nào cả

Switch#show mac address-table dynamic

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

Switch#

Noted: Các trường hợp bảng MAC bị xóa:

- Port down

- Thời gian lưu mặt định 300 giấy (5 phút)

- Khởi động lại switch (vì nội dung của bảng MAC lưu trong RAM)

- Can thiệp bằng dòng lệnh: clear mac address-table dynamic

Với mô hình nhiều switch, một port có thể học được nhiều địa chỉ MAC khác nhau. Với mô hình này cổng Et0/1 của switch Sw_1 có thể học được nhiều MAC

Sw_1#show mac address-table dynamic

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

1 5000.0001.0000 DYNAMIC Et0/0

1 5000.0002.0000 DYNAMIC Et0/1

1 5000.0003.0000 DYNAMIC Et0/1

Total Mac Addresses for this criterion: 3

Chúng ta thấy trong bảng MAC của Sw_1 được địa chỉ MAC của Host_02 và host_03 thông cổng Et0/1.

Xong!